お問い合わせ

「IAMソリューション」問い合わせ

資料請求・お問い合わせ

2021.03.31IAM

IT調査会社 IDC Japan ソフトウェア&セキュリティのリサーチマネージャーである登坂 恒夫氏により、全5回を通して、IAM市場の市場予測から、ゼロトラストにおけるIAMの変化、また近年特に問われるIDのガバナンスと管理を担うIGA(Identity Governance & Administration )というトピックについて、提言していただきます。

IT調査会社 IDC Japan ソフトウェア&セキュリティのリサーチマネージャーである登坂 恒夫氏により、全5回を通して、IAM市場の市場予測から、ゼロトラストにおけるIAMの変化、また近年特に問われるIDのガバナンスと管理を担うIGA(Identity Governance & Administration )というトピックについて、提言していただきます。

連載第4回目は、「IDガバナンスの強化に向けて:インクリメンタルなテクノロジーの導入」について、ご紹介いたします。(第3回「IDガバナンスの強化に向けて:テクノロジー導入の進め方」はこちら。)

IDC Japan

ソフトウェア&セキュリティ

リサーチマネージャー

登坂 恒夫氏

本コラムではIDガバナンスの強化に向けたテクノロジーの導入形態として、「Incremental(改善型)」について解説します。

インクリメンタルなテクノロジーは新世代のテクノロジーであり、既存のカテゴリーのテクノロジーを大幅に改善して、より大きなビジネス成果をもたらします。ビジネスプロセスの観点から、このテクノロジー導入は測定可能な改善をもたらします。

インクリメンタルなテクノロジーとしては、ロール/属性ベースのアクセス制御、コンプライアンスレポート、資格管理、コンテキストアクセス制御、職務の分離、クレデンシャル情報のトラッキング、一時的なアクセス制御、セルフサービスによるパスワードリセット、サービスの可用性があります。

以下にロール/属性ベースのアクセス制御、コンプライアンスレポート、資格管理、コンテキストアクセス制御、職務の分離について解説します。

ロールベースのアクセス制御(RBAC:Role-Based Access Control)は、強制アクセス制御(MAC)のような一元化されたシステム管理者によってのみ割り当てられた機能(集中型)であり、ユーザーが誰であるか、ユーザーが実行を許可されているかをタスクに基づいてアクセス権が割り当てられます。

ロールは基本的に、ユーザーまたはユーザーのセット(集合体)が組織のコンテキスト内で実行できるトランザクションのセットであり、システム管理者によって定義され、そして管理されます。

RBACは優れたシステムですが、役割が増大すると管理者がロールをユーザーごとに割り当てることが難しくなり、スケールアウトの問題が生じます。

このRBACでのスケーリング問題の解消するアクセス制御として属性ベースのアクセス制御(ABAC:Attribute-Based Access Control)が、2010年に特権管理カンファレンスでNISTの代表者によって議論され、ワークショップドキュメント(NISTIR 7657)に文書化されました。

ABACは、ロールの代わりに、リクエスターに関連付けられた属性、アクセスされるリソース、および環境または現在の状況を使用して、アクセスを許可するかどうかを決定します。

これらの属性の数は定義された役割よりも少ないという前提がありましたが、管理者が定義した施行ポリシーによって、より複雑になりました。

ポリシーベースのアクセス制御(PBAC:Policy-Based Access Control)機能は、ABACをより自己定義的にしたアクセス制御です。

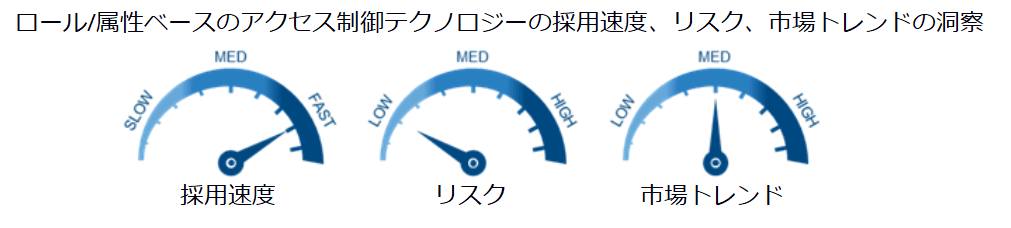

ロール/属性ベースのアクセス制御テクノロジーの採用速度は速く、導入に対するリスクは低いです。また市場トレンドは中程度とIDCは考えます。

価値のあるIDガバナンスソリューションには、セキュリティチームが定期的な要件に迅速に準拠するのに役立つ事前構成済みのコンプライアンスレポートが多数含まれます。

ユーザーは、SOX、GBLA、GDPR、NYCCR 500、および米国のCCPAなどの法規制や業界規制に準拠したコンプライアンスレポートのテンプレートを用意する必要があります。

IDガバナンスソリューションを提供するプロバイダーは、自動化されたレポート機能を完全なセットで提供する必要があります。またユーザーは、プラットフォームまたはポイントソリューションテクノロジーを取得する前に、ニーズに対応していることを確認する必要があります。

監査を目的とした場合は、侵入の痕跡(IoC:Indicator-of-Compromise)フィードを使用して、ネットワーク環境を防御し、新しい脅威を積極的に探すために、日常業務がすぐに中断され、セキュリティスタッフの時間が何時間も費やされる可能性があります。

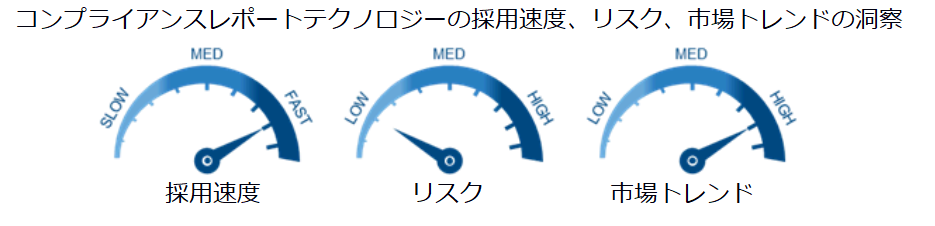

コンプライアンスレポートテクノロジーの採用速度は速く、導入に対するリスクは低いです。また市場トレンドは高いとIDCは考えます。

資格管理は、ITガバナンスの観点からシステムアクセスの要件によって義務付けられた古くからのプロセスです。

侵害されたユーザーアクセス資格情報は、サイバー攻撃の主要な手段であるとは認識されておらず、アクセスを拒否することで失われるものは、承認するよりも多くあります。

ユーザー資格のレビューに基づいて、誰がどのアクセス権を持っているかを把握しようとすると、何時間も費やされる可能性があります。ユーザー資格の定期的なレビューは、データを不必要に公開することなく、適切なユーザーが適切なデータにアクセスできるようにするために、ビジネス運用レビューに不可欠です。

新しいデータ収集と人員の入れ替わりの両方の観点から、ほとんどの組織が経験する定期的な変化に対応するには、ユーザー資格のレビューを合理化された方法で実行できることが必要です。

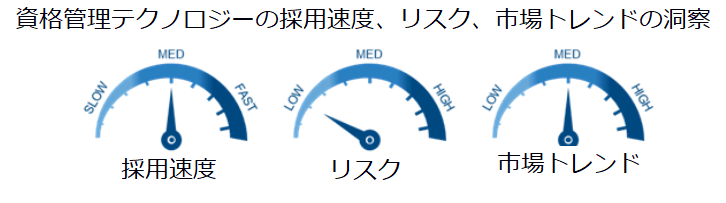

資格管理テクノロジーの採用速度は中程度で、導入に対するリスクは低いです。また市場トレンドは中程度とIDCは考えます。

クラウドベースのインフラストラクチャの出現によって推進されるコンテキストによるアクセスモデルは、割り当てられたアクティビティまたはタスクに応じて、ユーザーをセキュリティドメインに関連付けます。

通常、アクティビティを完了するのに必要な期間のみ、必要なデータへのアクセスが許可されます。ネットワーク指向の構造と同じ機能にアクセスする多数のユーザーによって、コンテキストシステムは複雑なルールを実装できますが、管理は比較的簡単です。

コンテキストには、ユーザー、デバイス、ジオロケーション(地理位置情報)、時刻、および以前のアプリケーションの使用状況(一部のキーボード速度やマウスの動きなど)を含む複数の要因の評価が含まれます。

コンテキストアクセス制御は、多様なユーザー(従業員、消費者、ボットなど)をより透過的な方法でより柔軟にサポートする機能です。

IoT(Internet of Things)デバイスが急増し、人のIDとデバイスのIDを分類するための新しい業界標準が作成されるにつれて、採用が増える可能性があります。

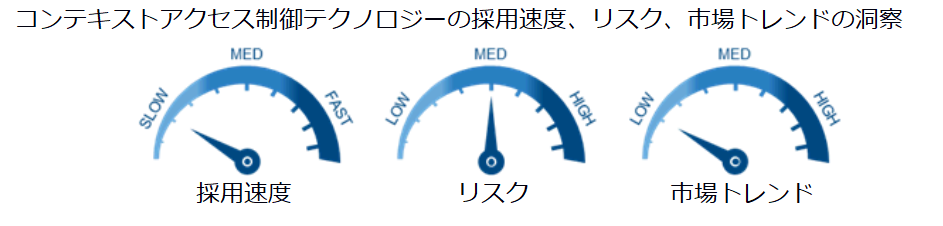

コンテキストアクセス制御テクノロジーの採用速度は遅く、導入に対するリスクは中程度で、市場トレンドは低いとIDCは考えます。

職務の分離は、財務会計システムで長い間使用され、最近ではITセキュリティに適用されている内部統制の重要な概念です。

あらゆる規模の企業は、小切手の受け取りや償却の承認、現金の預け入れ、銀行取引明細書の照合などの会計上の役割を重複させないことの重要性を理解しています。

セキュリティに適用される場合、役割を定義し、データ機密性のレベルを決定する人物が、そのようなアクセスを承認する人物と同じであってはなりません。

職務の分離のテクノロジーの採用速度は中程度で、導入に対するリスクは低いです。また市場トレンドは中程度とIDCは考えます。

著者:登坂 恒夫

著者:登坂 恒夫

IDC Japan ソフトウェア&セキュリティ リサーチマネージャー。 情報セキュリティ市場(セキュリティソフトウェア市場、セキュリティアプライアンス市場、セキュリティサービス市場)を専門分野とし、市場予測、市場シェア、ユーザー調査など同市場に関するさまざまな調査を実施。調査レポート執筆の他、データベース製品の制作に携わるとともに、ITサプライヤーおよびユーザーに向けてインサイトの提供や提言を行う。

COVID-19による新たなワークスペース、働き方によって異なるネクストセキュリティノーマル、従来の境界防御に依存しないセキュリティについての提言、そのセキュリティ対策におけるID管理・アクセス制御(IAM)、クラウドシフトによるセキュリティ課題と対策について解説しています。

「COVID-19パンデミックで加速するデジタル変革と高度サイバーセキュリティ」と題し、企業がセキュリティ人材不足の問題を抱えている状況において、高度化するサイバー攻撃に対してどのように対策をとっていくべきかを議論し、課題解決の糸口をご紹介します。